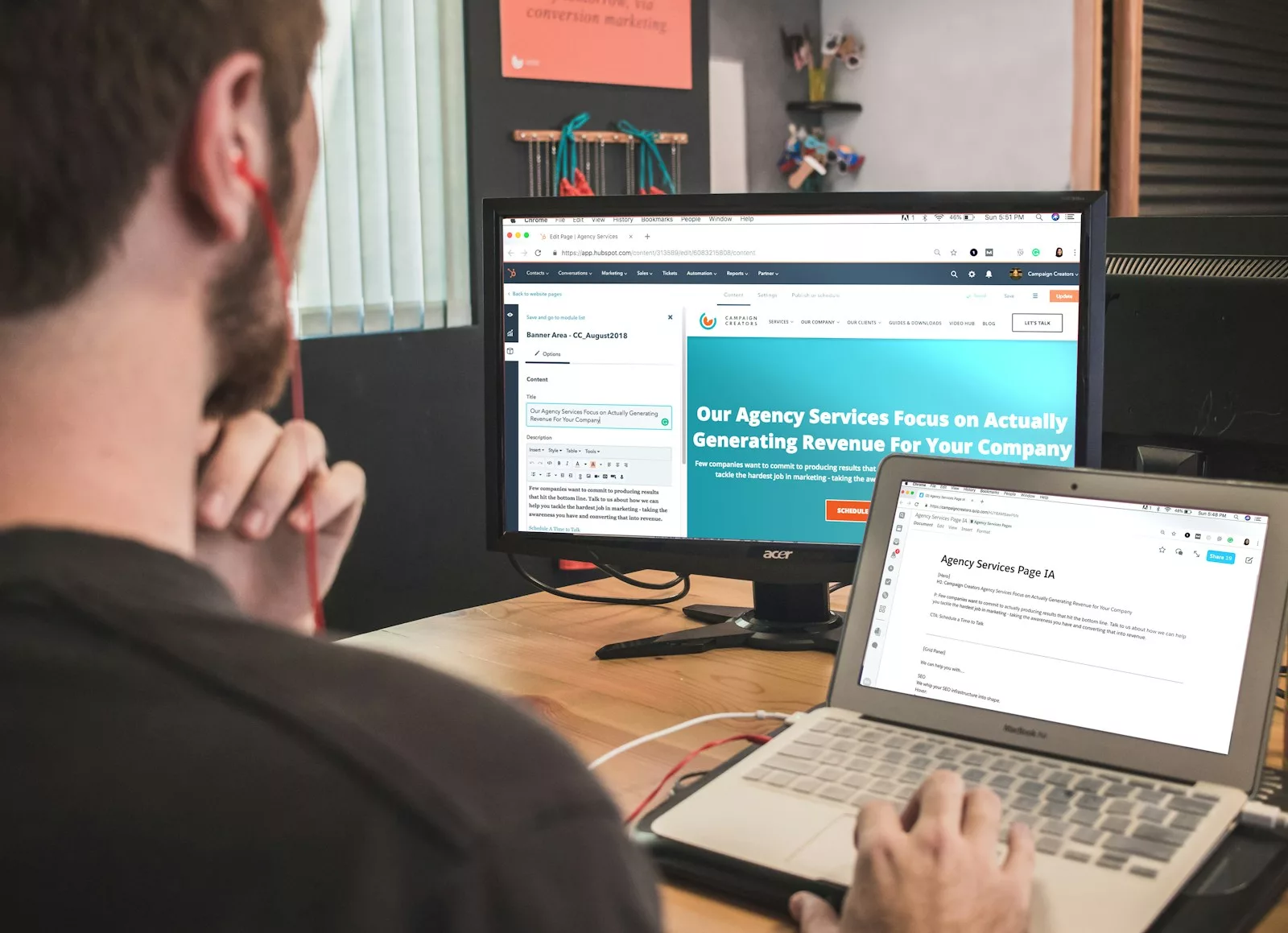

Dans votre vie personnelle et professionnelle, vous utilisez de plus en plus d’outils informatiques (tant sur votre ordinateur que sur votre smartphone) aux mains des pirates de l’internet. En effet, les objets connectés particulièrement vulnérables peuvent constituer une passerelle permettant aux pirates d’accéder au réseau local. Vous devez donc vous protéger et minimiser l’impact des cyberattaques en suivant les « règles d’hygiène informatique », notamment en utilisant des mots de passe forts.

Bien gérer ses mots de passe

Il est important que le mot de passe associé à chacun de vos appareils soit complexe et unique, composé de lettres majuscules et minuscules, de chiffres et de caractères spéciaux. Le même mot de passe ne peut être utilisé pour deux appareils différents. Découvrez les moyens de bien sécuriser vos systèmes en visitant je suis pirate. Lors de l’enregistrement d’un système de connexion, vous devez créer un compte en ligne.

Veillez à ne pas donner trop d’informations, car elles peuvent être utilisées par des intrus. Remplissez les champs minimaux requis et fournissez une adresse électronique créée spécifiquement pour l’objet de connexion. Certains des champs obligatoires ne doivent pas être remplis avec précision. Si l’on vous demande votre date de naissance, le fait d’entrer une date fausse n’affectera pas l’utilisation ou l’installation et ne sera pas illégal.

Activer l’authentification à deux facteurs pour protéger son réseau Wi-Fi

Si votre appareil propose une authentification à deux facteurs, vous devez absolument l’activer et l’utiliser. Il est à noter qu’en plus du mot de passe traditionnel, la connexion est authentifiée par un code envoyé par SMS ou par e-mail. Il est donc difficile pour les tiers de se connecter, même s’ils disposent du bon mot de passe.

Les mots de passe des boîtiers et des routeurs Wi-Fi utilisés dans les réseaux locaux doivent également être très forts. Il est également important de sélectionner le protocole WPA2 (WPA3 pour les modèles les plus récents). N’oubliez pas de mettre à jour le micro logiciel de votre routeur, même si, dans la plupart des cas, cela se fait automatiquement.

Créer un réseau privé virtuel

Lorsque les appareils sont connectés entre eux (par exemple, des smartphones, des tablettes), cela crée davantage de points d’entrée pour les intrus, qui peuvent utiliser la moindre ouverture pour s’infiltrer dans le système et en prendre le contrôle. Assurez-vous que toutes les connexions sont parfaitement sécurisées.

Pour plus de sécurité, vous pouvez également mettre en place votre propre VPN (réseau privé virtuel) sécurisé avec cryptage. Non seulement cela réduit le risque de piratage de tous les appareils connectés, mais c’est également pratique, car vous pouvez accéder aux données et modifier les paramètres à distance.

Effectuer toutes les mises à jour

Toutes les mises à jour pertinentes pour le bon fonctionnement de l’appareil, qu’il s’agisse d’un micro logiciel directement sur l’appareil cible ou d’une application spécifique, doivent être effectuées en temps utile à chaque fois. La plupart d’entre eux traitent des failles de sécurité plus ou moins critiques. Pour éviter de jeter un objet connecté, il est possible de le vendre. Dans ce cas, envisagez de réinitialiser tous les objets et de les vendre avec les paramètres d’usine afin que d’autres personnes ne puissent pas voler les données. Pour une sécurité maximale des données, notamment sur les médias sociaux, supprimez toutes les associations avec le compte.